Analitycy zwracają uwagę, że cały czas rośnie ruch sieciowy z wykorzystaniem firmowych urządzeń IoT. Liczba miesięcznych operacji w ramach internetu rzeczy wśród klientów amerykańskiego przedsiębiorstwa zajmującego się cyberbezpieczeństwem powiększyła się z 56 milionów do miliarda. Taką zmianę specjaliści zarejestrowali w ciągu niespełna roku. W tym czasie przybyło też wirusów wycelowanych w IoT – oprogramowanie Zscalera blokowało dotąd około 2 tysięcy zagrożeń, dziś jest ich 7-krotnie więcej. Badania, które przeprowadzili eksperci, wykazały, że w firmowych sieciach działa wiele urządzeń, których nie powinno tam być. Chodzi np. o prywatne smartgłośniki, kamery internetowe, smartwatche, opaski sportowe czy multimedialne systemy samochodowe.

Niebezpieczne połączenia

Największym problemem związanym z wymienionymi urządzeniami jest to, że zwykle nie szyfrują komunikacji. 83 procent przesyła informacje otwartym tekstem. Po protokół SSL, według analizy, sięgają producenci zaledwie 17 procent spośród tych sprzętów. Cyberprzestępcy mają świadomość słabych punktów urządzeń internetu rzeczy – przykładem jest botnet Mirai z 2016 roku, który wykorzystywał fakt, że ludzie rzadko zmieniają domyślne hasła w kamerach IP i ruterach. Identycznie działał botnet RIFT.

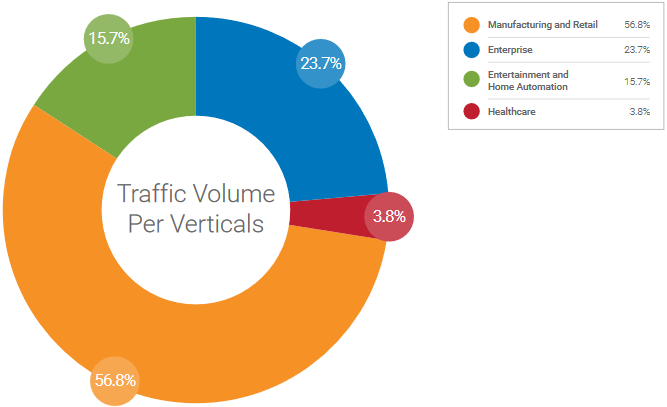

Wyniki badania w firmach przemysłowych

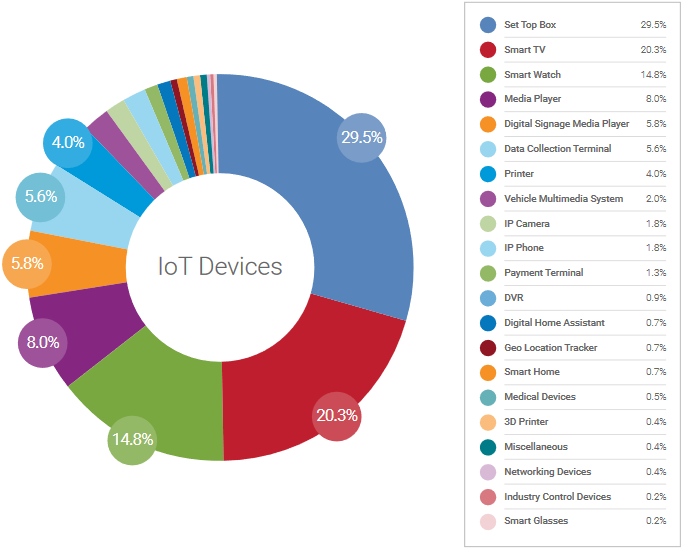

Eksperci przebadali 500 milionów operacji z ponad 2 tysięcy przedsiębiorstw. Okazało się, że za największy odsetek ruchu (56,8 procent) odpowiadają producenci i sprzedawcy. Zscaler w transferze wyróżnił 57 rodzajów urządzeń, m.in. służących celom przemysłowym: drukarki 3D, urządzenia kontrolne czy terminale do zbierania danych. Jednak nie zabrakło też sprzętu do śledzenia lokalizacji (nie tylko firmowego) i multimedialnych systemów z samochodów. Wśród ciekawych odkryć autorzy raportu wymieniają smart lodówkę i… grającą półkę, czyli głośnik Symfonisk IKEI i Sonosa.

Zanika granica między domem i pracą

Firma z kalifornijskiego San Jose podkreśla w raporcie „IoT in the enterprise 2020”, jako jeden z kluczowych wniosków, że wraz z częstszym korzystaniem przez firmy z mobilności i stałego połączenia z internetem zacierają się granice pomiędzy sprzętem prywatnym i firmowym. Ponadto w wielu przypadkach zespoły IT mogą nawet nie mieć świadomości istnienia części urządzeń działających w firmowej sieci i wytwarzających ruch – co oznacza nowe możliwości cyberataków.