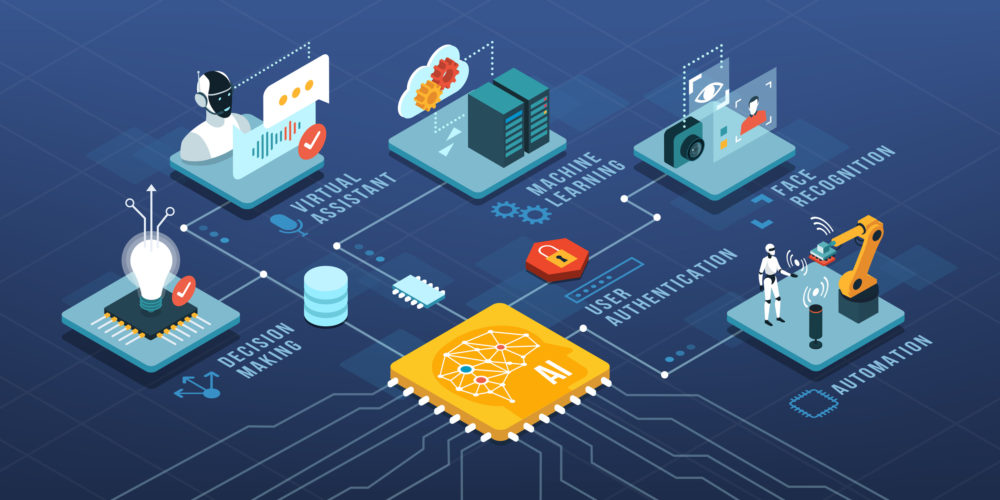

Algorytmy ML w firmowym systemie bezpieczeństwa pomagają ustalić, czy pliki przesyłane siecią nie zawierają złośliwego oprogramowania oraz zweryfikować próby logowań i przeskanować zawartość poczty elektronicznej. Według badania „2019 State of OT/ICS Cybersecurity Survey” prowadzonego przez SANS, w 44,8% firm wykrycie ataków trwa od 2 do 7 dni, krócej w 34,5% przypadków, zdarza się też, że zarejestrowanie naruszenia bezpieczeństwa zajmuje więcej niż 3 miesiące, ale tak jest tylko w 3,5% sytuacji. Upływ czasu działa oczywiście na niekorzyść ofiary, machine learning pozwala natomiast szybko przetworzyć dane i zareagować natychmiast. Jeżeli mamy wiele odnotowanych incydentów, można skorzystać z danych o nich, żeby uczyć algorytmy. Zwykle jednak nie istnieją efektywne wzorce zachowań cyberprzestępców, dlatego specjaliści za dobrą drogę uważają rozpoznawanie anomalii, czyli zdarzeń odbiegających od przeciętnej. ML przydaje się także do analizy malware’u i dopasowywania plików do istniejących próbek złośliwego kodu.

Wprowadzenie uczenia maszynowego w przedsiębiorstwie

Pierwszy etap wdrożenia ML to przygotowanie zbiorów danych, które posłużą algorytmom do uczenia się. Krok jest trudny, 46% przedsiębiorców twierdzi, że nie ma zgromadzonych informacji nadających się do tego celu. Jeszcze gorzej wspomniany aspekt wygląda w badaniu prowadzonym na zlecenie Komisji Europejskiej, gdzie 75% organizacji przyznało, że w ogóle nie dysponuje zbiorami big data. A jak podkreślają eksperci Xopero Software, dane to połowa sukcesu, bo ich szczegółowa analiza określa odpowiednie proporcje pomiędzy prawidłowymi zachowaniami a anomaliami. Kolejny etap stanowi próbne szkolenie algorytmu w oparciu o uporządkowane i zaktualizowane informacje oraz dostosowywanie go, gdyby efekty okazały się niezadowalające. Logiką działania ML powinni zajmować się analitycy – nie tylko z działu IT, należy włączać również osoby odpowiedzialne za procesy biznesowe. Pracę algorytmu trzeba stale monitorować, mieć przygotowany plan działań w razie nieprawidłowości oraz mechanizmy kontrolowania wyników.

ML w rękach włamywaczy

Eksperci zwracają uwagę na drugą stronę medalu: AI do ataków mogą wykorzystywać cyberprzestępcy, np. do podszywania się pod inne osoby. Hakerzy używają tzw. adversarial machine learningu, czyli techniki mającej na celu oszukanie defensywnych algorytmów. Wprowadzony w błąd model uczenia maszynowego źle interpretuje lub klasyfikuje dostarczone dane i podaje wynik korzystny dla intruzów.

Cyberbezpieczeństwo + AI

W raporcie „Reinventing Cybersecurity with Artificial Intelligence” przygotowanym przez Capgemini 56% firm zatrudniających analityków cyberbezpieczeństwa stwierdziło, że ich specjaliści są przeciążeni zadaniami, a 23% – że nie są w stanie zbadać wszystkich naruszeń. 2/3 pytanych liczy na pomoc sztucznej inteligencji w tym zakresie, 73% już testuje uczenie maszynowe w kontekście zabezpieczania systemów organizacji.